解答例は公式サイトを確認しているものの、自分の記憶に入り込みやすい形で書いているので、満点回答とは限りません。

重要ワード

- AES

AESといえば、共通鍵暗号方式の代表格。ハイブリッド鍵方式のTLSにも利用されている。これさえ押さえておけば受かるのがAP(応用情報)までです。 - IRM

Infomation Rights Management の略。文書ファイルの暗号化や閲覧・編集のため権限管理・操作履歴を管理したり、追跡できたりするソフトのこと。マイクロソフトやデータクレシスなどが、代表的な会社として知られています。 - 情報窃盗型マルウェア

数あるマルウェアの中でも、利用者のパスワードや個人情報などを抜き出しを目的に、エンドポイントに仕組まれるマルウェア。代表的なものに「FormBook」などが挙げられます。方法はシンプルで画面上のスクリーンショットを取得し、それを攻撃元へ送信するといったものです。

解答・解説

設問1

(1)aに入れる適切な字句を15字以内で答えよ。bに入れる適切な字句を10字以内で答えよ。

解答例:a パスワードの変更 b PCにコピー

解説:a

セキュリティー対策としては「AES」「パスワード」あたりがキーワードになるので、この辺りを解答に含めるのだろうと道筋はつきます。AESは暗号化技術であるので、これをどうするというのは現実的に無理であることに気が付けば、おのずとパスワードをガチャガチャするのだろう。というのが唯一の選択肢になるでしょう。

b

「R社の規則に反する」とあるので、R社の規則の記載をひたすらに探すと泥沼に入りそう。。このような場合、まず空白を見て、どのような事象があるか想定してから規則を確認した方が良いかもしません。ここでは5ポチ目「プロジェクトを離任する者が出た場合には、ファイルサーバーとクラウドサービスに保管しているプロジェクトの設計秘密・・・」という文言があるので、ローカルにデータを保存することが違反であることは遠回しに記載されていますが、、国語の抜き出し問題のような一筋縄ではいかない感じですね。

設問2

(1)表 2 中の下線①について,操作を行えるアカウントだけを解答群から全て選び,記号で答えよ。また,操作を35字以内で具体的に述べよ。

解答例:ア、イ

プロジェクト離任者の利用者アカウントをグループから削除する。

解説:下線①の行為は、「グループからの削除」に当たることはわかると思います。この権限を持っているアカウントの種別を「2.アカウントの種類」の記載から探せばよいですね。IRM管理者アカウントは特権アカウントのようなものなので、マスターとして「グループからの削除」が出来るのは当然です。これは簡単なラッキー問題だと思います。

(2)表2中の下線②について、参照不可になるのは、図1中の5.のどの処理でエラーになるからか。記号で答えよ。

解答例:ⅱ

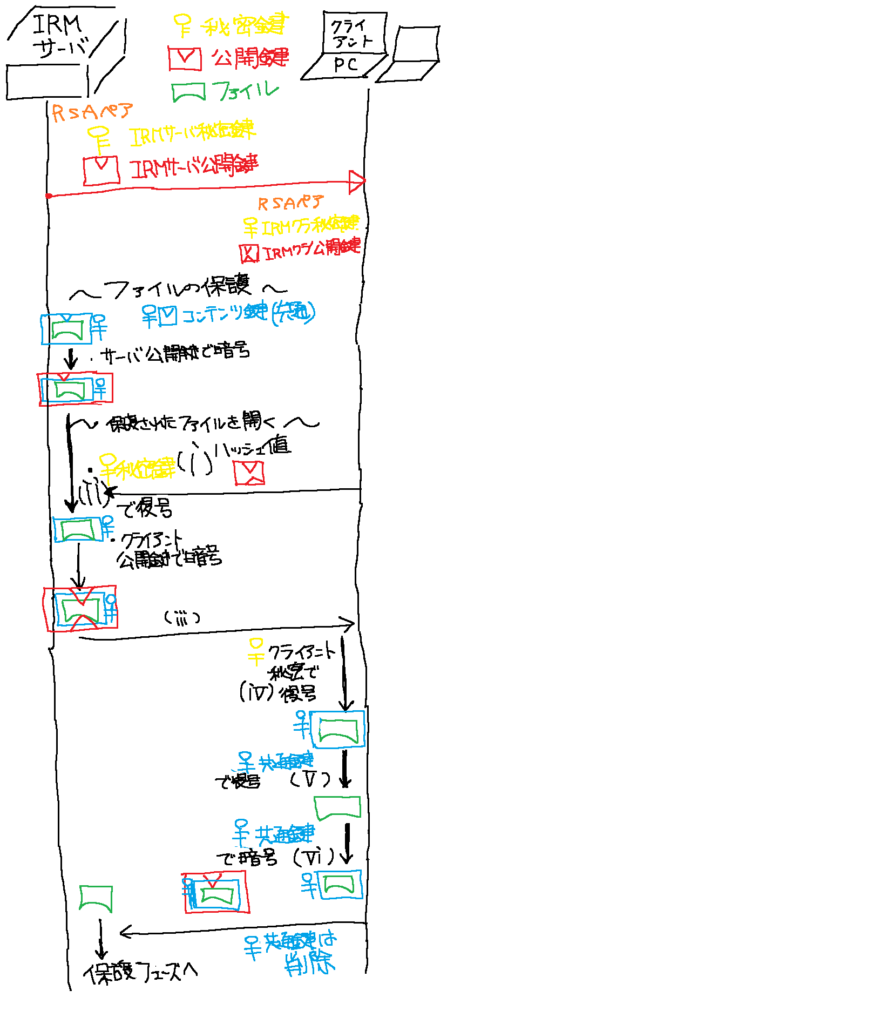

解説:今回の鍵やり取りを図で示します(汚くてごめんなさい)。サーバーさんと、クライアントPCさんになった気持ちで考えてみましょう。

(i)ではクライアントからIRMサーバーへ暗号化のリクエストが飛んでいます。「サーバーさん!これで暗号化してください~」と依頼されているだけなのでこれはエラーにはならないです。

(ii)ではクライアント公開鍵で暗号化を進めています。ここで利用者が権限を持っていないのに暗号化してしまうとマズいですよね。

サーバー「今の公開鍵で暗号化したけど、いまの公開鍵の持ち主だれ?え、知らない人?」ってなります。

(iii)以降は時すでに遅しなのは、わかると思います。

(3)図2中のc, d に入れる適切な整数を答えよ。

解答例:c 60,d 196

解説:

c

「コンテンツ鍵は256ビット」と文中に記載されており、そのコンテンツ鍵への総当たり攻撃の特定にかかる最大回数は(2^256)ですということが、ヒントとなる。ビットの信号は[0,1]の2つであるのに対して、文字列は64種類であるため総数は 64^10が適切ですね。あとはこれを式変換すればOKです。

64^10 = (2^6)^10 = 2^60

つまりコンテンツ鍵の特定の方が総当たり攻撃に対する耐性は高いことになります。

d

求める倍率は下記の計算で求めることが出来ます。

「IRM-Lの解読計算量」/「Wソフトの解読計算量」

IRM-Lの解読計算量

ここが一番引っかかるポイントです。IRM-Lのセキュリティーはコンテンツ鍵(AES鍵)と公開鍵(RSA鍵)の2重セキュリティーになっています。解読計算量としては、これらの鍵認証の総当たりについて多い方の計算量となります。(2重だからと言って掛け合わせてはダメ。なぜなら、コンテンツ鍵の解読が済んでしまえば、解読完了ですからw)コンテンツ鍵の2^256が採用される。

Wソフトの解読計算量

cで求めた通り、Wソフトの計算量は2^60

つまり、求める倍率は

2^256 / 2^60 = 2^196

となります。

(4)本文中のe に入れる適切な字句を答えよ。

解答例:辞書(攻撃)

解説:「推測が容易なパスワードを利用者が設定してしまうと・・・」危険が増す攻撃は辞書攻撃です。

(5)本文中のf に入れる適切な字句を10字以内で答えよ。

解答例:多要素認証

解説:思考回路としては

「パスワードが破られた時に侵入を防ぐことが出来るものは何だろう?」

と考えると良いと思います。パスワードは多要素認証のうち「知識情報」ですので、ワンタイムパスワードなどの「所有物情報」や指紋認証などの「生体情報」を組み合わせて使用することを多要素認証といいます。

設問3

本文中の下線③について、どのような動作をするマルウェアに感染すると不正に取得されるか。不正取得時のマルウェアの動作を 45 字以内で具体的に述べよ。

解答例:利用者がファイルを開いたとき、画面をキャプチャし攻撃者に送信する

解説:この問題はマルウェアのトレンドを理解しているかを問う問題かもしれないです。2021年9月時点では、情報窃盗型マルウェアといわれる部類のマルウェアが検出上位にランクインしております。情報窃盗型のよくある手段として解答例のようなものがあることは押さえておきましょう。

コメント